Kibana: Json einer Kibana-Visualisierung in eine elastische Abfrage konvertieren

Kibana-Version : 5.2.2

Elasticsearch-Version :5.2.2

Version des Serverbetriebssystems :

Browserversion :

Version des Browser-Betriebssystems :

Ursprüngliche Installationsmethode (z. B. Download-Seite, Yum, aus der Quelle usw.) :

Dies ist beispielsweise ein Kibina-Visualisierungs-Json im Index .kibana:

//////////////////////////////////////////////// ////

{

"_index": ".kibana",

"_type": "Visualisierung",

"_id": "08a67c30-4b43-11e7-8734-a9fa787d77b3",

"_score": 9.687088,

"_Quelle": {

"title": "Temp-Visualisierung",

"visState": """{"title":"tempvisualisierung","type":"pie","params":{"addTooltip":true,"addLegend":true,"legendPosition":"right", "isDonut":false},"aggs":[{"id":"1","enabled":true,"type":"count","schema":"metric","params":{}} ,{"id":"2","enabled":true,"type":"terms","schema":"segment","params":{"field":"sahab_metadata.source","size" :5,"order":"desc","orderBy":"1"}}],"Listener":{}}""",

"uiStateJSON": "{}",

"Bezeichnung": "",

"Version 1,

"kibanaSavedObjectMeta": {

"searchSourceJSON": """{"index":"twitter","query":{"query_string":{"query":"*","analyze_wildcard":true}},"filter":[]}" ""

}

}

}

//////////////////////////////////////////////// //////////////

Jetzt muss ich die elastische Abfrage der obigen Visualisierung durch Code und Programmierung abrufen.

die Wunschausgabe ist:

{

"Anfrage": {

"query_string": {

"Anfrage": "*",

"analyze_wildcard": wahr

}

},

"Größe": 0,

"_Quelle": {

"ausschließt": []

},

"aggs": {

"2": {

"Bedingungen": {

"field": "sahab_metadata.source",

"Größe 5,

"Auftrag": {

"_count": "desc"

}

}

}

}

}

Alle 3 Kommentare

@socialmineruser1 Das Spionagepanel sollte tun, was Sie wollen.

Wenn Sie auf das kleine graue Pfeilsymbol unten in der Visualisierung drücken, wird das "Spionage-Panel" erweitert. Dies zeigt die ES-Anfrage und -Antwort, die verwendet wurden, um die Visualisierung zu erstellen.

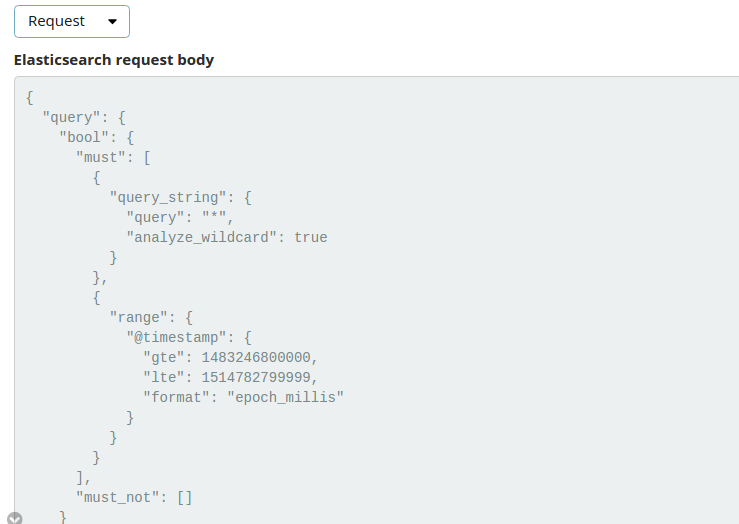

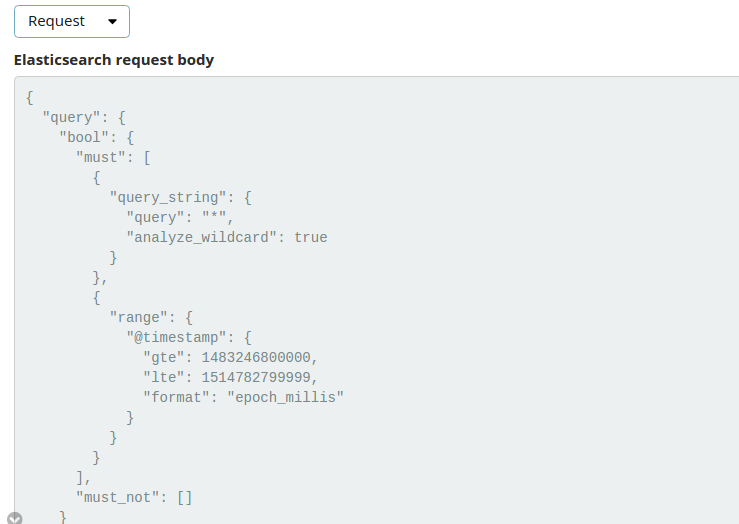

Klicke hier:

Und das wird geöffnet:

Vielen Dank...

Hilfreichster Kommentar

@socialmineruser1 Das Spionagepanel sollte tun, was Sie wollen.

Wenn Sie auf das kleine graue Pfeilsymbol unten in der Visualisierung drücken, wird das "Spionage-Panel" erweitert. Dies zeigt die ES-Anfrage und -Antwort, die verwendet wurden, um die Visualisierung zu erstellen.

Klicke hier:

Und das wird geöffnet: